从广撒网到精准狙击:CACTER解读2025Q4邮件黑产四大升级,全链路防护破解攻防难题

2025年第四季度数据显示,邮件办公通信载体成黑产攻击重灾区,68%网络攻击始于邮件,Q4攻击频次较前三季度增幅达42%,鱼叉钓鱼精准化、病毒邮件场景化、暴力破解协议级等攻击手法迭代升级,AI生成勒索病毒测试样本现身,高校、外贸等领域中招频发。邮件安全已成为企业数字化转型中不可或缺的“防护屏障”。

一、攻击态势:精准狙击成常态,四大趋势凸显黑产升级

2025Q4邮件黑产攻击已从“广撒网”转向“精准狙击”,攻击链条更完整、规避检测更隐蔽,呈现四大趋势:

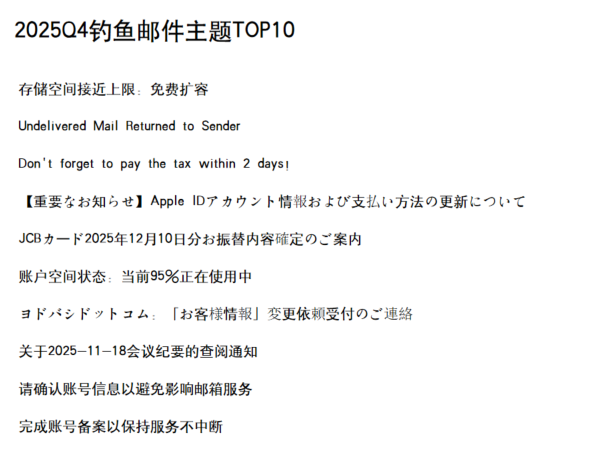

趋势一:鱼叉钓鱼定向攻坚,高校成重点目标

本季度《存储空间接近上限:免费扩容》主题钓鱼邮件占比居首位,edu.cn域名收件人占比达73.4%。某高校出现定制化攻击案例,教职工收到的《以旧换新消费补贴申领》钓鱼邮件,融合盗号链路与高仿官网,技术水平对标国家级攻防演练(HW行动)红队技术,利用校内信任场景降低警惕,攻击成功率显著提升。

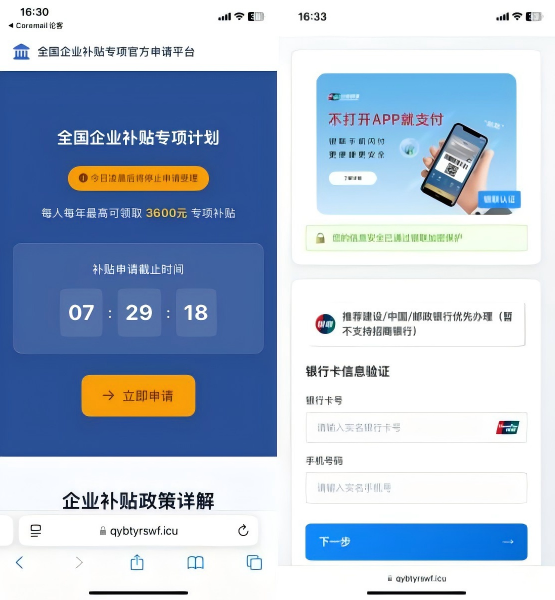

趋势二:补贴诈骗场景定制,多手段规避检测

补贴诈骗类钓鱼邮件仍保持高发态势,且已实现行业化文案定制,针对不同行业特性设计诈骗话术。为绕过传统邮件安全检测,黑产团伙除沿用二维码诱导扫码外,创新采用“正文图片化”“正文嵌入Word文档”等隐藏手法,通过规避文本特征检测提升邮件送达率,利用用户对办公文档的信任实现攻击触达。

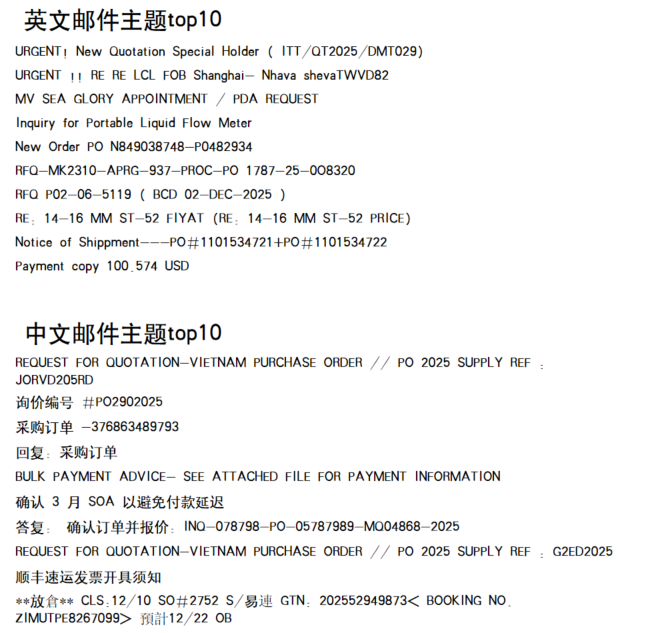

趋势三:病毒邮件商务伪装,附件类型多样化

病毒邮件呈现明显的语言与场景分化特征,英文病毒邮件占比达97.9%,主题前十均为商务询价、订单确认等高频外贸场景话术;中文病毒邮件则兼顾商务场景与民生场景,大量出现假冒快递通知的恶意邮件。附件是病毒传播的主要载体,除rar、zip等常见压缩格式外,arj、uue等罕见压缩格式被广泛用于规避检测,docx格式宏病毒也持续高发,利用办公软件漏洞实现病毒植入。

趋势四:SMTP协议暴力破解,盗号手段升级

SMTP协议暴力破解与撞库是账号被盗主因。黑产利用动态IP代理池规避频率限制,盗号成功后会发送含账号密码的测试邮件形成闭环。密码字典基于账号特征变形构造(如lihua@coremail.com对应lh@2025等),破解成功率显著提升。

二、防护路径:构建分层协同防御体系,全链路方案破局多元攻击

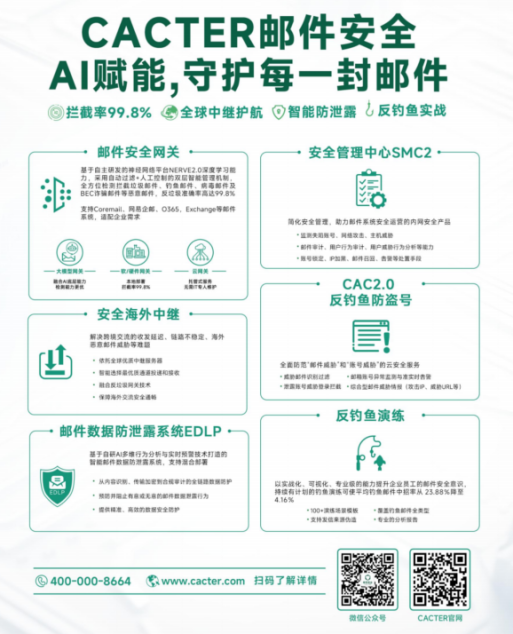

面对上述精准化、复合化的攻击挑战,单一防护模式已难以应对,构建“技术防护+人员赋能”的分层防护架构,成为行业共识。这一思路在CACTER等企业的邮件安全方案得到成熟实践,通过三大防护维度形成全链路闭环防御:

1.钓鱼防护:技术拦截+意识赋能双管齐下

通过邮件安全网关阻断恶意链接,同步配套反钓鱼演练提升员工警惕性。包括CACTER在内的行业解决方案已落地这一协同逻辑,通过技术与意识的双重赋能,显著提升企业钓鱼攻击抵御能力。

2.病毒防护:网关隔离审核+智能引擎识别协同布防

病毒邮件的“商务伪装+罕见附件”特性,需要依托特征库与智能引擎精准识别罕见压缩格式附件及宏病毒。目前,CACTER等行业方案为高效防控这一威胁,已与奇安信、卡巴斯基等知名反病毒厂商合作,实现高效防控。

3.账号安全:身份强化+异常检测固本控险

账号被盗是攻击的“源头缺口”,优先推行双因子认证与客户端专用密码。在这一“先固本、再控险”的逻辑下,CACTER等行业方案通过基础层推行双因子认证与客户端专用密码提门槛;扩展层通过“防暴卫士”监测异常登录,构建账号防线。

三、攻防技术迭代驱动,主动防御成安全刚需

当前邮件黑产攻击的专业化、定制化趋势已不可逆,防护模式正从“被动响应”转向“主动防御”常态化。以CACTER为代表的全链路防护方案,不仅为企业抵御当前攻击提供了可行参考,也为行业构建适配攻防演进的安全体系指明了方向。未来,随着AI技术在攻防领域的深度应用,对抗将更趋激烈,唯有持续迭代检测技术、强化场景适配能力,才能筑牢数字办公的第一道安全防线。